On a tendance à l’oublier, mais la sécurité de nos sites internet est souvent négligé. En effet, on ne sait pas forcément comment sécuriser WordPress, quels plugins installer et comment les paramétrer.

Dans cet article, nous allons faire le tour des points de sécurité à vérifier. Vous verrez qu’en appliquant et respectant quelques conseils simples, il est possible de réduire significativement le risque de piratage de son site.

L’article parle surtout des sites WordPress, mais les principes qui y sont énoncés peuvent être appliqué à n’importe quels sites.

Les différents types d’attaques.

Différents points d’entrées sont possibles pour un pirate. En général, c’est à l’endroit où la sécurité est la moindre que le pirate va concentrer ses efforts.

Nous pouvons donc noter les points suivants :

- – Les failles base de données/Php

- – Les failles FTP (serveur de fichier)

- – L’attaque de force brut.

- – L’exploitation d’une faille de sécurité dans le CMS ou une extension

- – Les failles protocole de communication (http, https…)

L’attaque de force brut.

Définition :

L’attaque de force brut consiste pour un pirate à essayer de trouver votre identifiant et votre mot de passe en utilisant un dictionnaire de mot de passe. Bien entendu, le pirate va s’appuyer sur un logiciel qui va automatiquement essayer les combinaisons identifiants/mot de passe pour se connecter à votre site internet. En fonction de la complexité de votre mot de passe, cela prendra plus ou moins de temps.

Comment palier ce type d’attaque :

Si votre site internet s’appuie sur le CMS WordPress, vous pouvez utiliser des extensions comme Login LockDown, WP LimitLogin Attempts ou JetPack….

L’avantage de ces plugins, c’est qu’ils vont ralentir et/ou bloquer le pirate au bout de X tentatives. En général, le plugin utilisé permet de paramétrer finement le nombre de tentatives de connections et le temps avant d’autoriser à nouveau l’utilisateur à retenter une connexion.

Les failles protocole de communication (http, https…)

Définition :

Avec le développement d’internet, les échanges entre les ordinateurs ont explosé. Au début, les échanges entre votre ordinateur (appelé le client) et le serveur d’hébergement (ordinateur qui héberge votre site internet) se faisaient avec le protocole http. L’inconvénient avec ce protocole c’est que les données sont échangées en clair. Par conséquent, si l’on est sur un réseau non sécurisé comme dans les aéroports, gares, Wifi gratuit, les données peuvent donc être interceptées par un utilisateur mal intentionné.

Comment palier ce type d’attaque :

Pour éviter ce genre de déconvenue, un protocole plus sûr à émergé. Ce protocole est le https, le fameux cadenas vert visible dans le navigateur internet. C’est comme le http mais avec une couche de sécurité en plus. Les données échangées sont cryptées et n’apparaissent plus en clair.

Pour utiliser ce protocole, il vous faudra un certificat de sécurité appelé certificat SSL. Il existe plusieurs versions de certificat SSL, mais un certificat gratuit est bien souvent proposé gratuitement chez votre hébergeur lorsque vous souscrivez à votre offre d’hébergement.

Les failles FTP (serveur de fichier)

Définition :

Le pirate va essayer de trouver l’identifiant et le mot de passe du serveur FTP, afin de modifier les fichiers php ou javascript afin d’injecter du code malveillant.

Ce code pourra avoir différents buts comme l’affichage de publicité, virus pour contaminer les ordinateurs des visiteurs et bien plus encore.

Comment palier ce type d’attaque :

Sur les serveurs mutualisés, il n’est pas forcément possible d’ajouter des logiciels pour bloquer les attaques au bout de X tentatives.

Par conséquent, un moyen efficace est de rendre complexe de nom d’utilisateur et le mot de passe. L’utilisateur n’est pas toujours personnalisable, alors il ne reste que le mot de passe.

Le mot de passe doit être complexe, de préférence 8 caractères ou plus, avoir une majuscule et un caractère spécial.

Si vous êtes en manque d’inspiration pour créer votre mot de passe, il existe des générateurs en ligne pour créer des mots de passe complexe comme https://www.motdepasse.xyz/ ou generateur-motdepasse.com

Les failles base de données et/ou Php

Définition :

Une faille base de données signifie que la version de la base de données utilisée est compromise. Pour corriger la faille, il faut généralement monter de version.

Par exemple, sur le moteur de base de données MySQL (utilisé par le CMS WordPress), il faut au bout d’un certain temps mettre à jour la version de MySql (cela consiste généralement à aller dans la gestion de son hébergeur et aller choisir dans le menu MySql la version à utiliser).

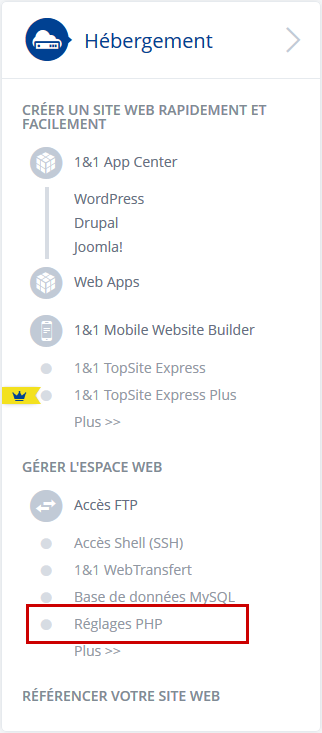

Pour Php c’est le même principe, au bout d’un moment, certaines fonctions ne sont plus compatibles avec la version de PHP. Il faut donc monter de version.

Comment palier ce type d’attaque :

Il faut veiller régulièrement à mettre à jour les versions PHP et MySql. Attention, la dernière version de PHP ne sera pas forcément compatible avec la version de votre CMS (WordPress ou autre).

L’exploitation d’une faille de sécurité dans le CMS ou une extension

Définition :

Le CMS que vous utilisez ou une de ces extensions peut contenir une faille de sécurité qui va compromettre l’ensemble de votre site internet.

En effet, certains plugin ne sont plus maintenant et on se retrouve vite avec une faille exploité par les pirates.

Comment palier ce type d’attaque :

Utiliser le plugin qui vérifie si des failles de sécurité sont connues pour les extensions que vous utilisez. Il s’agit du « plugin Security scanner » qui va faire la liste des extensions que vous avez installé sur votre site WordPress et la comparer avec la liste de bug connus.

Ce plugin va lancer un scan chaque jour, afin de rechercher des failles. Si une faille est détectée, un email sera envoyé à l’administrateur du site.

Il est également possible de lancer directement l’analyse en allant dans les outils d’administration.

En automatisant cette tâche fastidieuse et ingrate, vous diminuez les chances de passer à côté d’une mise à jour importante.

Recevez gratuitement les prochains articles et accédez à des ressources exclusives. Plus d’une centaine de personnes l’ont fait, pourquoi pas vous ?

Commentaires récent